Alerta CVE-2024-3094: ¿Está tu servidor Linux en riesgo por la vulnerabilidad en XZ Utils?

El mundo de la ciberseguridad se enfrenta a una de las amenazas más serias de los últimos años: la vulnerabilidad CVE-2024-3094, un backdoor malicioso oculto en la popular librería de compresión XZ Utils. Este incidente, clasificado como crítico, afecta a múltiples distribuciones de Linux y pone en grave peligro la integridad de los servidores SSH a nivel global, impactando directamente a la infraestructura de miles de empresas.

¿Qué ha sucedido exactamente?

La vulnerabilidad CVE-2024-3094 no es un simple error de programación, sino un sofisticado ataque a la cadena de suministro de software. Un actor malicioso logró, a lo largo de varios meses, ganar la confianza de la comunidad de código abierto para introducir deliberadamente código ofuscado en las versiones 5.6.0 y 5.6.1 de las librerías XZ.

Este código malicioso está diseñado para manipular el proceso de autenticación del demonio de Secure Shell (sshd), el servicio que permite la administración remota y segura de los servidores. En esencia, crea una puerta trasera (backdoor) que permitiría a un atacante con una clave criptográfica específica saltarse la autenticación y obtener acceso completo y no autorizado al sistema afectado.

Por qué esto es crucial para tu Empresa o Negocio

Para una PYME o un autónomo cuya operativa depende de servidores Linux, las consecuencias de esta vulnerabilidad pueden ser devastadoras. La amenaza va más allá de un simple fallo técnico; compromete los pilares de la seguridad y la confianza digital.

- Acceso Remoto Total y Robo de Datos: Un atacante podría obtener control absoluto sobre el servidor, permitiéndole robar datos confidenciales de clientes, información financiera, propiedad intelectual o instalar ransomware.

- Violación de Normativas y Sanciones: El compromiso de datos personales supone un incumplimiento directo de normativas como el GDPR, acarreando multas significativas y un daño irreparable a la reputación de la empresa.

- Interrupción Completa del Negocio: Un servidor comprometido puede ser deshabilitado o utilizado para lanzar otros ataques, provocando una interrupción total de los servicios web, correos electrónicos y operaciones internas.

Acciones Recomendadas: ¿Qué debes hacer ahora?

La reacción rápida es fundamental para mitigar el riesgo. Si tu empresa utiliza servidores basados en Linux, es imperativo seguir estos pasos de inmediato:

- Identificar Sistemas Vulnerables: Realiza un inventario de todos tus servidores para determinar qué distribuciones y versiones de Linux estás utilizando. Las versiones afectadas son principalmente las más recientes y de desarrollo (rolling-release) como Fedora 40/Rawhide, Debian testing/unstable y Kali Linux en el momento del descubrimiento.

- Verificar la Versión de XZ Utils: Ejecuta un comando en tu terminal para comprobar la versión instalada de la librería. Si es la 5.6.0 o 5.6.1, tu sistema está en riesgo.

- Revertir a una Versión Segura: La única medida de contención fiable es hacer un «downgrade» inmediato del paquete `xz-utils` a una versión estable y no comprometida, como la 5.4.6 o la recomendada por tu proveedor de distribución. No intentes parchear la versión maliciosa.

- Auditar Posibles Intrusiones: Aunque no hayas detectado un ataque, es prudente revisar los registros del sistema en busca de cualquier actividad de inicio de sesión sospechosa o anómala en el servicio SSH.

Conclusión

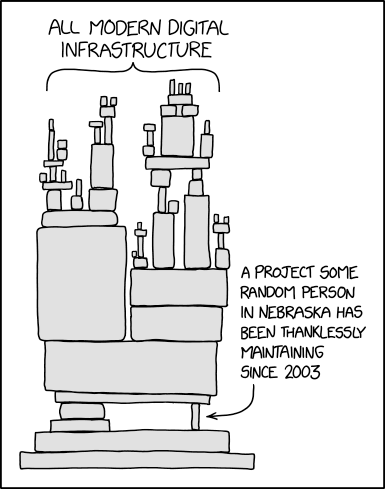

El incidente CVE-2024-3094 es una llamada de atención para todas las empresas sobre la fragilidad de la cadena de suministro de software. Demuestra que incluso las herramientas de código abierto más confiables pueden ser un vector de ataque. La clave para la resiliencia es mantener una postura de seguridad proactiva, auditar constantemente los sistemas y estar preparado para actuar con celeridad ante alertas críticas como esta. La seguridad de tu infraestructura digital es la seguridad de tu negocio.

Para más detalles técnicos, puedes consultar la alerta de seguridad oficial de Red Hat.

Recomendamos también leer nuestro artículo sobre cómo realizar una auditoría de seguridad en sistemas Linux.