Alerta en Microsoft Teams: Falsos Archivos de «Bonus de Navidad» Distribuyen Malware en Empresas

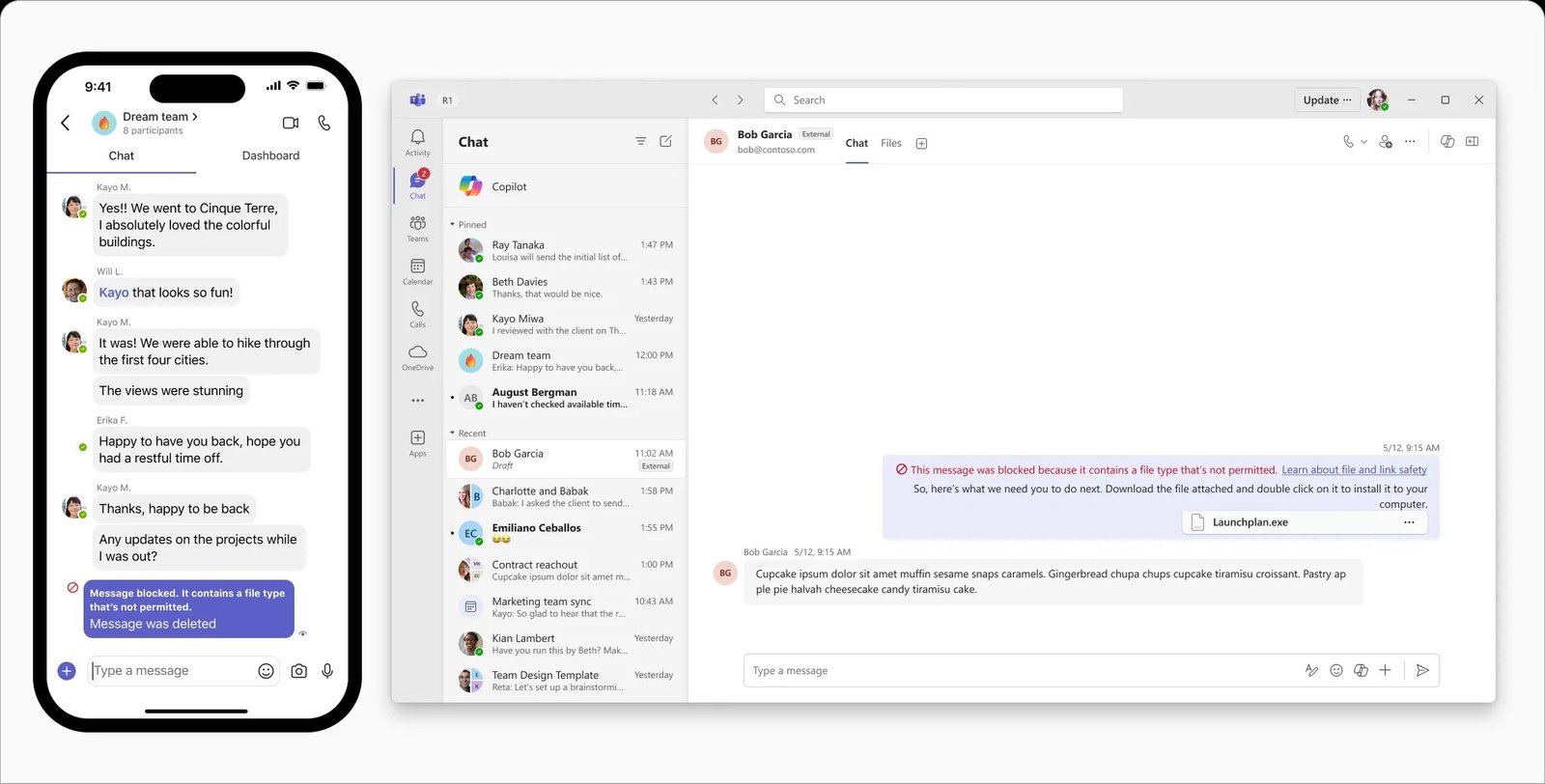

En plena temporada de cierre de año, los ciberdelincuentes han lanzado una sofisticada campaña dirigida al corazón de la comunicación empresarial. Se ha detectado una ola masiva de ataques de phishing interno a través de Microsoft Teams, donde cuentas externas o comprometidas envían archivos maliciosos disfrazados de «Cambios en el calendario de vacaciones» o «Bonus de Navidad 2025», infectando las redes de miles de PYMES con el malware DarkGate.

Los atacantes aprovechan la confianza implícita que los empleados tienen en las herramientas de chat corporativo

¿Qué ha sucedido exactamente?

Los analistas de seguridad han observado que los atacantes están utilizando cuentas de Microsoft Teams comprometidas de otras organizaciones (o dominios que parecen legítimos, como `soporte-rrhh.onmicrosoft.com`) para iniciar chats con empleados de la empresa objetivo.

En lugar del tradicional correo electrónico, envían un mensaje directo por el chat con un archivo adjunto llamado típicamente Bonus_Navidad.pdf.exe o Calendario_2026.zip. Al confiar en la plataforma, el empleado descarga y abre el archivo, lo que ejecuta DarkGate, un potente loader de malware capaz de robar credenciales, dar acceso remoto al atacante y, finalmente, desplegar ransomware en toda la red corporativa.

Por qué esto es crucial para tu Empresa o Negocio

Para las PYMES, este vector de ataque es especialmente peligroso porque elude las defensas tradicionales. La mayoría de las empresas tienen filtros antispam fuertes en el correo electrónico, pero casi ninguna protección en los chats internos. La relevancia es crítica por dos factores:

El Factor Confianza: Los empleados están entrenados para desconfiar de emails extraños, pero asumen que si alguien les escribe por Teams, es un compañero o un contacto verificado. La tasa de clics en estos ataques es alarmantemente alta.

Acceso Lateral Inmediato: Una vez infectado un ordenador dentro de la red, DarkGate permite a los atacantes moverse lateralmente para capturar los servidores de archivos o contabilidad antes de que el equipo de TI se dé cuenta.

Timing Perfecto: Aprovechar las fechas de diciembre (vacaciones, pagas extra, cestas de navidad) reduce la guardia del personal, que espera recibir este tipo de comunicaciones.

ACCIONES Recomendadas: ¿Qué debes hacer ahora?

La defensa contra esta amenaza requiere una combinación de configuración técnica y concienciación humana inmediata. Implemente estas medidas hoy mismo:

Paso 1: Restringir la Comunicación Externa en Teams. Si su empresa no necesita hablar constantemente con dominios externos desconocidos, configure el panel de administración de Microsoft Teams para bloquear o limitar los chats entrantes de dominios no federados o no permitidos explícitamente.

Paso 2: Alerta a la Plantilla (Cultura de Seguridad). Envíe una comunicación urgente a todos los empleados advirtiendo que RRHH o Dirección NUNCA enviarán archivos de nóminas o bonus por chat. Cualquier archivo de este tipo debe ser verificado por otra vía (llamada telefónica).

Paso 3: Configurar «Safe Attachments». Si dispone de licencias Microsoft Defender for Office 365, asegúrese de activar la función de «Safe Attachments» para SharePoint, OneDrive y Teams. Esto escaneará los archivos maliciosos en los chats antes de que se abran.

Paso 4: Mostrar Extensiones de Archivo. Configure por política de grupo (GPO) que todos los ordenadores muestren las extensiones de archivo. Así será más fácil para un empleado ver que un archivo es .pdf.exe (un virus) y no un PDF real.

Conclusión

El ataque a través de Microsoft Teams demuestra que los ciberdelincuentes siempre buscarán el camino de menor resistencia. Mientras blindamos el correo electrónico, el chat corporativo se ha convertido en la nueva puerta trasera. La vigilancia y la configuración restrictiva de las comunicaciones externas son esenciales para mantener su negocio seguro en este cierre de año.

Para profundizar en los indicadores de compromiso (IoCs) de DarkGate, puede consultar el informe técnico de Trend Micro Research.

Recomendamos también leer nuestro artículo sobre Guía para blindar su entorno de Microsoft 365 en PYMES