Tres nuevos grupos de ransomware con gran crecimiento en 2025

En muy poco tiempo, estos grupos de ransomware incipientes ganaron terreno en la escena del cibercrimen. Entérate cómo y por qué.

El ransomware es uno de los actores principales en el contexto actual de la ciberseguridad. En la primera mitad de 2025, Comparitech registró un aumento del 47%, respecto al mismo periodo del año anterior (3.627 ataques registrados, versus 2.472). En el entorno informatico.

Este crecimiento no solo responde al accionar de grupos de ransomware que vienen operando hace muchos años, sino también a la irrupción de nuevos grupos que ganaron terreno gracias a la evolución de su actividad.

A continuación, pondremos el foco en Interlock, Warlock y SafePay, y analizaremos por qué estos tres nuevos grupos de ransomware crecieron notablemente durante 2025.

Ransomware Interlock

La primera aparición de este grupo data de finales de 2024 y desde allí se registraron más de 20 ataques a empresas de diferentes industrias (salud, gobierno y educación).

Esto lo posicionó como una de las bandas más activas en este periodo, y a su vez lo puso bajo la lupa de la Agencia de Ciberseguridad y Seguridad de Infraestructuras de Estados Unidos (conocida como CISA), que hasta emitió un comunicado de alerta al respecto.

Entre los principales objetivos de Interlock se encuentran empresas e infraestructuras críticas, puntualmente de Norteamérica y Europa.

¿Cómo realiza sus ataques? A través de una novedosa técnica de ingeniería social llamada ClickFix, que se vale de ventanas emergentes que simulan problemas técnicos o de un falso Captcha, para que sus víctimas ejecuten scripts sin saberlo. Una vez dentro de la red, se mueven lateralmente para obtener información confidencial. Luego de cifrar los sistemas y exfiltrar datos, agregan la amenaza de hacer pública esa información.

Entre sus tantas víctimas se encuentra DaVita, uno de los principales proveedores de atención renal de los Estados Unidos. Entre marzo y abril, este grupo de ransomware se atribuyó el ataque, cuya consecuencia fue la exfiltración de 1,5 terabytes de datos, entre registros de pacientes, información clínica, cuentas de usuario y datos financieros.

Lectura recomendada:

CISA advierte sobre el crecimiento del ransomware Interlock

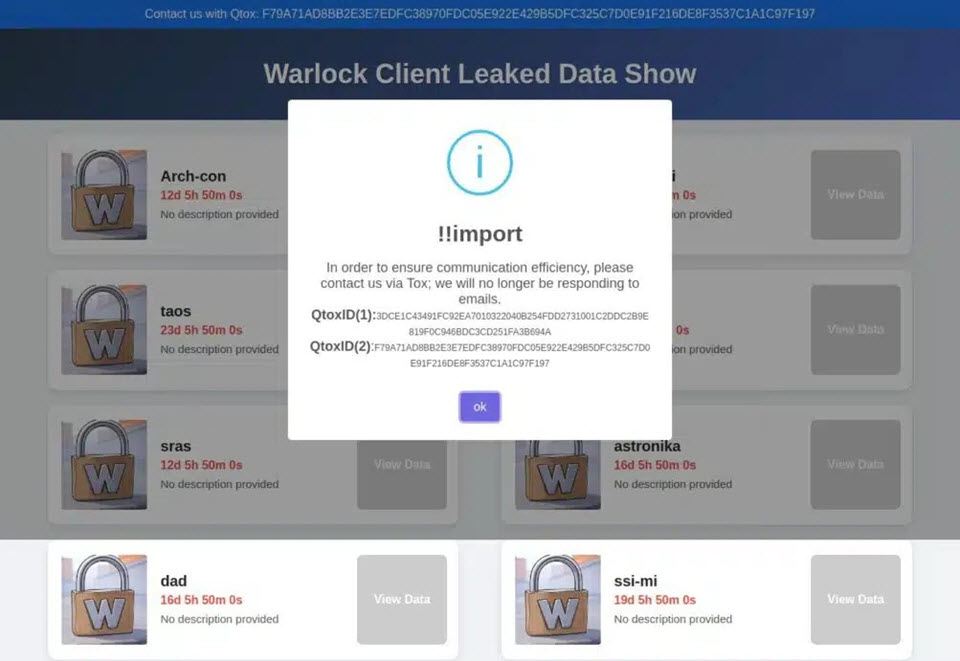

Ransomware Warlock

La primera aparición de este grupo de ransomware as a service, que también es conocido como Gold Salem o Storm-2603, fue en marzo de 2025. Y más allá del corto plazo de actividad, más de 60 empresas fueron víctimas de sus ataques.

Entre los sectores más afectados por Warlock se destacan la industria tecnológica, los servicios financieros y las telecomunicaciones. Respecto de los países, el top 3 lo integran Estados Unidos, Japón y Gran Bretaña.

La gran particularidad de este grupo de ransomware es que el acceso inicial lo obtiene gracias a la explotación de vulnerabilidades Zero-Day de Microsoft SharePoint. Más específicamente CVE-2025-49706, CVE-2025-49704, CVE-2025-53770 y CVE-2025-53771, que en su conjunto se las conoce como la cadena de explotación ToolShell.

Una vez que logra obtener el acceso inicial, su objetivo es la exfiltración de información, como registros financieros de la empresa, datos de sus colaboradores y de clientes.

Por último, como otros grupos de ransomware, Warlock se vale de técnicas de doble extorsión: cifra los archivos de las víctimas y amenaza con publicar los datos robados.

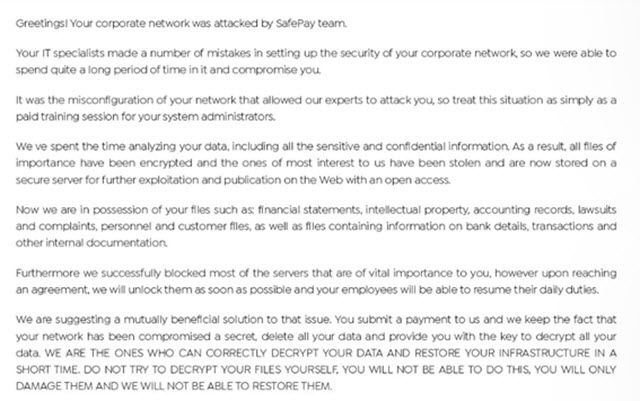

Ransomware SafePay

Si bien su actividad comenzó en el segundo semestre de 2024, el 2025 catapultó a SafePay como uno de los grupos de ransomware de más actividad en la actualidad. Al punto que registró más de 200 ataques en el primer trimestre de este año. ¿Un dato? Por sus características y funcionalidades, se lo compara con el ransomware LockBit 3.0.

Si bien sus objetivos se distribuyen en regiones de todo el mundo, Estados Unidos es el principal blanco de sus ataques: son 103 víctimas confirmadas, lo que representa aproximadamente el 40% de todos los casos. Luego, aparecen en la lista Alemania, Australia, Reino Unido y algunos países de Latinoamérica (México, Colombia y Argentina).

En cuanto a las industrias más afectadas por SafePay, estas son las principales: manufactura, tecnología, educación, servicios empresariales y cuidado de la salud.

¿Cómo obtiene el acceso inicial? Mediante diversas vías: credenciales robadas en mercados clandestinos, pero también buscan servicios de acceso remoto expuestos (como VPN) y vulnerabilidades conocidas.

Luego utiliza herramientas para moverse lateralmente y robar credenciales. Para obtener dinero, entrega una nota de rescate con plazos y condiciones, y amenaza a sus víctimas con técnicas de doble extorsión.

Pensamientos finales

El ransomware sigue siendo una de las principales amenazas para las empresas: la irrupción de nuevos grupos que ganan terreno de manera rápida y abrupta en la escena del cibercrimen no hace más que confirmar esta realidad.

En este contexto, es clave que las organizaciones prioricen la prevención y tengan bien en claro cómo fortalecer la seguridad de sus principales activos.

Por eso, para protegerse del ransomware lo ideal es aplicar un enfoque transversal, que integre todas las aristas de una organización. En ese marco, es aconsejable:

- Autenticación multifactor (MFA): es una herramienta clave para fortalecer la seguridad, ya que reduce en gran medida el riesgo de accesos indebidos, en caso de compromiso de contraseñas.

- Backups: esta debe ser una práctica periódica, con el objetivo de minimizar el impacto del ransomware.

- Conocimiento e información: es necesario estar al día sobre las últimas amenazas y tendencias de seguridad.

- Capacitación y concientización: que el personal de cada organización conozca e implemente buenas prácticas de seguridad es un factor determinante para prevenir riesgos y amenazas.